Newsy G DATA

Aplikacje chmurowe: wygoda w parze z ryzykiem

2024-02-19 13:42:00 Firmy chętnie korzystają z aplikacji chmurowych ze względu na koszty i wygodę. Niestety, często nie widzą zagrożeń, jakie niesie ze sobą ten model usługowy. Choć część przedsiębiorców wciąż nieufnie podchodzi do dostawców usług chmurowych, to model SaaS (Software as a Service) cieszy się bardzo dużą popularnością. Według Gartnera w 2023 roku przychody ze sprzedaży oprogramowania...

Ransomware 2024: jak walczyć z cybergangami

2024-02-09 10:35:41 Ubiegły rok był owocny dla gangów ransomware. Natomiast wielu szefów odpowiedzialnych za bezpieczeństwo IT chciałoby o nim jak najszybciej zapomnieć. Co zrobić, aby na koniec 2024 roku mieli oni więcej powodów do radości?Choć oprogramowanie ransomware nie jest nowym zagrożeniem (jego początki sięgają 1989 roku), nieustannie destabilizuje funkcjonowanie szpitali, hoteli, stacji...

Przekręt "na ESTĘ", czyli fałszywe zezwolenie na podróż do USA

2024-02-06 12:54:00 Załatwianie spraw urzędowych drogą online pozwala zaoszczędzić mnóstwo czasu, ale może też przysporzyć wiele kłopotów. Jednym z takich przykładów są formalności związane z uzyskaniem zezwolenia na wjazd do Stanów Zjednoczonych w systemie ESTA. Przez wiele lat Polacy mieli ograniczone możliwości wyjazdu do Stanów Zjednoczonych ze względu na obowiązujące wizy....

Zagrożenia i wyzwania dla firm - eksperci alarmują o brakach w wiedzy pracowników dotyczącej cyberbezpieczeństwa.

2024-01-22 09:29:21 Badania specjalistów ds. cyberbezpieczeństwa pokazują, że pomimo rosnącego ryzyka, pracownicy nie mają wystarczającej świadomości na temat zagrożeń cybernetycznych.Dwóch na pięciu pracowników ocenia ryzyko padnięcia ofiarą cyberprzestępczości lub kradzieży danych jako niskie lub bardzo niskie. Potwierdza to badanie „Cyberbezpieczeństwo w liczbach”, przeprowadzone p...

Ataki APT: cicha inwazja cybernetyczna na światowe instytucje

2024-01-12 13:28:00 Ataki typu Advanced Persistent Threat (APT) niszczą firmy oraz instytucje bardzo powoli, pozostając przez długi czas niezauważalne. Są niczym nowotwór szerzący spustoszenie w ludzkim organizmie.Niestabilny klimat polityczny szczególnie sprzyja działaniom hakerów sponsorowanym przez państwo lub inne podmioty o motywacjach politycznych. Grupy te często stoją za atakami typu APT...

Rok 2024 w bezpieczeństwie IT: wzrost oszustw i rosnące wymogi prawne

2024-01-04 11:10:00 W nowym 2024 roku firmy staną w obliczu coraz większych wyzwań związanych z bezpieczeństwem IT. Cyberprzestępcy wykorzystują sztuczną inteligencję do manipulowania tekstami, obrazami i głosami.Według analiz G DATA CyberDefense, sztuczna inteligencja (AI) staje się kluczowym narzędziem wykorzystywanym przez cyberprzestępców do generowania fałszywych treści, zwiększając tym samym zagrożenie d...

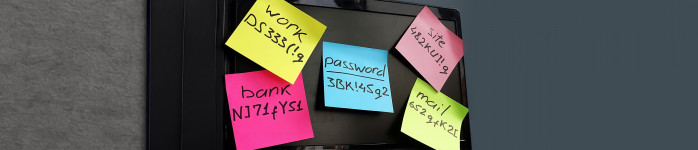

Bezpieczne hasła w świecie cyberzagrożeń

2024-01-03 15:16:00 Menedżer haseł pomaga w zarządzaniu hasłami i poprawia bezpieczeństwo online zarówno osób fizycznych, jak i użytkowników biznesowych. Jednakże nie jest to cudowne narzędzie gwarantujące stuprocentową ochronę danych.Silne hasło zabezpieczające to podstawowa zasada cyberhigieny, którą powtarzają od lat specjaliści ds. bezpieczeństwa. Niestety, wielu użytkowników po...

Edukacja cyberbezpieczeństwa w biznesie: jak reagują firmy po atakach?

2023-12-22 11:39:36 Eksperci od lat powtarzają, że najsłabszym ogniwem systemu bezpieczeństwa jest człowiek. Niestety, dopiero od niedawna pojawiają się ciekawe inicjatywy dążące do tego, aby to ogniwo wzmocnić. Do historii przeszły już e-maile, w których oszuści podszywali się pod nigeryjskich książąt, prosząc o niewielkie datki. Nagrodą dla ludzi z dobrym sercem miały być wysokie sumy pieniędzy. Chyba k...

Spoofing, czyli wilk w owczej skórze

2023-12-14 12:48:00 Napastnicy próbujący wyłudzić pieniądze lub wrażliwe dane podszywają się pod urzędników, pracowników banków, czy też policjantów. Tego typu oszustwa nie zawsze udaje się wykryć, bądź zatrzymać za pomocą narzędzi bezpieczeństwa.Do 61-letniej mieszkanki Lubelszczyzny zadzwoniła kobieta podająca się za pracownicę banku. Niedługo potem do rozmowy z 61-latką dołączyli...

Mamy to! Certyfikat Channel Master 2024 dla G DATA

2023-12-12 15:51:00 W dniu 7.12 w Hotelu Polonia Palace odbyła się gala z okazji 25 lecia CRN Polska na której to m. in. został opublikowany Kodeks Dobrych Praktyk Partnerskich.Kodeks to swego rodzaju manifest zawierający wytyczne dla producentów, dystrybutorów oraz integratorów co do standardów współpracy z resellerami i klientami. Jego celem jest zoptymalizowanie ekosystemu...