G DATA Business - konfiguracja ochrony przed ransomware

| Kod błędu: | Ostatnia modyfikacja: | 2022-09-20 14:13:24 | |

| System operacyjny: | Windows | Produkty: | icon-feature-antivirus G DATA ANTIVIRUS icon-internet-security G DATA INTERNET SECURITY icon-total-protection G DATA TOTAL SECURITY icon-platform-mixed G DATA LICENCJA FIRMA G DATA INTERNET SECURITY 2+2 20 M-CY icon-product-vpn G DATA VPN |

Jak włączyć funkcje chroniące przed zagrożeniami szyfrującymi typu ransomware?

|

Klasyczne silniki antywirusowe mogą reagować niewystarczająco szybko na pojawiające się zagrożenia, np. wirusy które szyfrują dane użytkownika dla okupu (ang. ransomware), czy zaawansowany malware.

|

|

|

W wersjach G DATA Business, zalecamy wzbogacić podstawową ochronę reaktywną stacji roboczych o moduły ochrony proaktywnej:

|

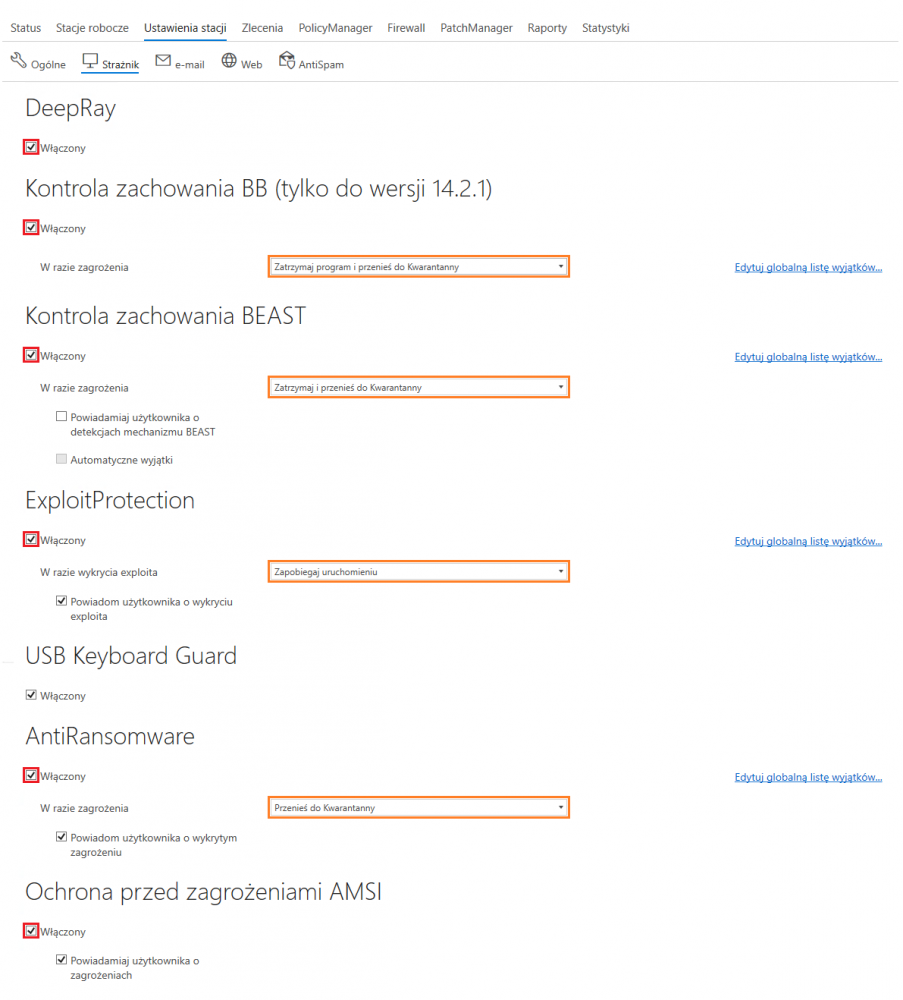

G DATA Administrator -> Ustawienia Stacji -> Strażnik |

|

Upewnij się, czy moduły Kontrola zachowania (BEAST/BB), Exploit Protection, AntiRansomware, DeepRay, AMSI są włączone oraz czy została wskazana reakcja zatrzymująca próbę infekcji systemu. Miej na uwadze, że analiza behawioralna może podnieść alarm i zareagować również w przypadku pożądanych programów, jeżeli ich działanie wzbudza podejrzenie infekcji. Aby zapobiec blokadzie, dodaj wyjątek z raportu informującego o detekcji. G DATA Administrator -> Raporty -> Zdarzenia dotyczące bezpieczeństwa |

|

|

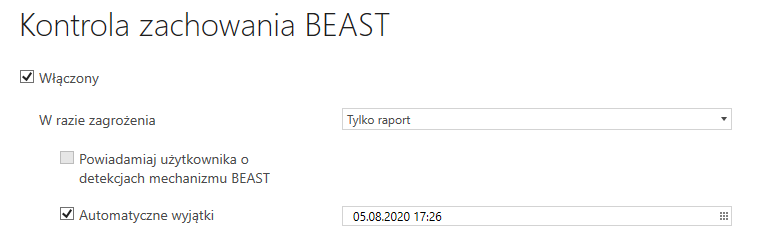

Uruchomienie kontroli behawioralnej (kontroli zachowania) możesz poprzedzić krótkim okresem testowym z ustawioną reakcją tylko raport, aby móc dodać potencjalne wyjątki. W przypadku modułu BEAST możesz powierzyć programowi zadanie automatycznego skonfigurowania wyjątków. Po upłynięciu wskazanego terminu potencjalne wyjątki przestaną być dodawane automatycznie, a reakcja zostanie zmieniona na Zatrzymaj i przenieś do kwarantanny. |

|