Sezonowy spadek spowodowany okresem urlopowym

W trzecim kwartale 2021 r. liczba udaremnionych prób ataków nadal spadała. Znajduje to odzwierciedlenie w aktualnym raporcie zagrożeń G DATA CyberDefense. Jedną z przyczyn takiego stanu rzeczy jest fakt, że więcej pracowników wraca do swoich biur. Jednocześnie atakujący coraz częściej wykorzystują luki w publicznie dostępnych usługach, których celem są sieci firmowe.

Liczba powstrzymanych cyberataków w trzecim kwartale 2021 roku wróciła do poziomu sprzed wybuchu pandemii koronawirusów. Liczba ta spadła o 28,7 proc. w porównaniu z drugim kwartałem. Przyczyn spadku należy upatrywać w tym, że tradycyjnie w miesiącach letnich liczba prób ataków jest sezonowo niższa niż w innych okresach. Ponadto, pracownicy powracający do biura po pracy w trybie home office również przyczyniają się do normalności i prowadzą do spadku tej liczby. Szczególnie na początku pandemii liczne, słabo zabezpieczone komputery w domach pracowników były łatwym łupem dla cyberprzestępców. Ogólnie rzecz biorąc, liczba infekcji w środowisku prywatnym spadła bardziej niż w sieciach firmowych. W ciągu trzech miesięcy liczba udaremnionych prób ataków na użytkowników domowych spadła o ponad 30 procent. W środowisku biznesowym liczba ta spadła o 22 procent.

Każdy, kto uważa, że ryzyko cyberataku zmniejszyło się w związku ze spadającymi liczbami, oszukuje sam siebie. Obecnie napastnicy coraz częściej uzyskują dostęp do firm poprzez niezabezpieczony zdalny dostęp lub luki w publicznie dostępnych usługach. Co pokazał atak grupy Hafnium poprzez lukę w serwerach Exchange. Aby poprawić bezpieczeństwo IT w firmach, potrzebny jest przeszkolony personel oraz ustalone procedury postępowania w sytuacjach krytycznych. W tym względzie osoby odpowiedzialne muszą działać szybko. W przeciwnym razie to tylko kwestia czasu, kiedy padną ofiarą ataku.

Tim Berghoff

Specjalista ds. bezpieczeństwa w G DATA

Górnicy zostają z nami na dłużej

Najnowsze analizy wskazują na wysoką aktywność kopaczy kryptowalut w trzecim kwartale 2021 roku. W tym przypadku cyberprzestępcy wykorzystują moc obliczeniową komputerów innych osób do generowania Monero lub innych kryptowalut. Podczas gdy przestępczy intruzi zarabiają na tym pieniądze, użytkownicy muszą płacić za zwiększone koszty energii elektrycznej i korzystać z komputera o ograniczonej wydajności. Gdy przestępcy wykorzystują możliwości obliczeniowe firm, narażając na szwank serwerownie lub instancje w chmurze, szkody finansowe są ogromne.

Malware – raczej starzy znajomi niż nowe zagrożenia

Bieżący raport dotyczący zagrożeń pokazuje, że osoby atakujące nadal bazują na złośliwym oprogramowaniu o ugruntowanej pozycji. W okresie od czerwca do sierpnia 2021 r. byli oni szczególnie aktywni przy użyciu złośliwego oprogramowania – Glupteba, Agent Tesla i STOPRansomware – które są aktywne już od kilku lat. Cyberprzestępcy rozwijają je dalej i pracują również nad ukrywaniem złośliwego kodu przed rozwiązaniami bezpieczeństwa. W tym celu zazwyczaj wykorzystują tzw. pakery, które sprawiają, że złośliwy rdzeń staje się nierozpoznawalny. Za pomocą zautomatyzowanych narzędzi mogą oni niemal co sekundę wysyłać przez sieć nowe fale ataków.

Rootkity – stare ale jare!

W ciągu tego roku cyberprzestępcy ponownie coraz częściej wykorzystywali rootkity. Po kilku latach przeżywają one swój renesans. Rootkity są wykorzystywane wraz ze złośliwym oprogramowaniem, takim jak ransomware lub droppery i zapewniają, że złośliwe oprogramowanie lub oprogramowanie szpiegujące pozostanie jak najdłużej niewykryte w systemie lub że grupy przestępcze będą mogły zdalnie manipulować komputerem. Posiadają one przy tym daleko idące prawa na poziomie administratora, dzięki czemu mogą uzyskać dostęp do każdej funkcji systemu operacyjnego. Ponadto rootkity potrafią bardzo dobrze ukryć większość śladów swojego istnienia.

W obliczu obecnych zagrożeń, firmy potrzebują nowoczesnych technologii ochrony, aby odeprzeć wszelkie próby ataków. W G DATA wykorzystujemy technologie takie jak uczenie maszynowe, aby zapewnić skuteczną ochronę proaktywną.

Tim Berghoff

Specjalista ds. bezpieczeństwa w G DATA

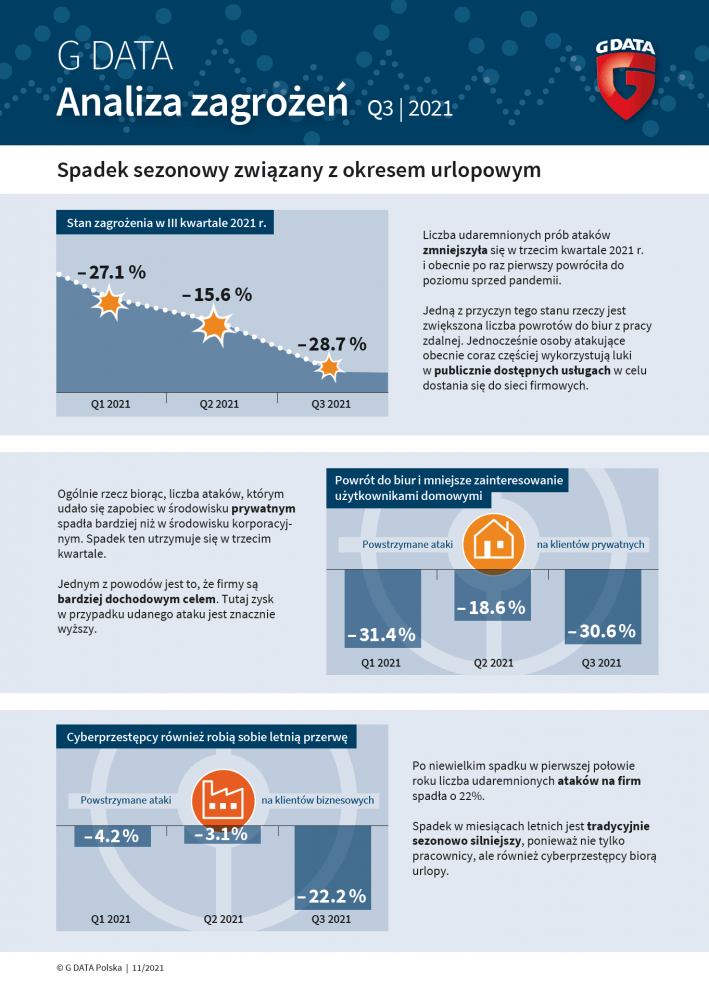

Stan zagrożenia w III kwartale 2021 r.

Liczba udaremnionych prób ataków zmniejszyła się w trzecim kwartale 2021 r. i obecnie po raz pierwszy powróciła do poziomu sprzed pandemii. Jedną z przyczyn tego stanu rzeczy jest zwiększona liczba powrotów do biur z pracy zdalnej. Jednocześnie osoby atakujące są obecnie coraz częściej wykorzystują luki w publicznie dostępnych usługach w celu dostania się do sieci firmowych.

Powrót do biur i mniejsze zainteresowanie użytkownikami domowymi

Powstrzymane ataki na klientów prywatnych

Ogólnie rzecz biorąc, liczba ataków, którym udało się zapobiec w środowisku prywatnym spadła bardziej niż w środowisku korporacyjnym. Spadek ten utrzymuje się w trzecim kwartale.

Jednym z powodów jest to, że firmy są bardziej dochodowym celem. Tutaj zysk w przypadku udanego ataku jest znacznie wyższy.

Cyberprzestępcy również robią sobie letnią przerwę

Powstrzymane ataki na klientów biznesowych

Po niewielkim spadku w pierwszej połowie roku liczba udaremnionych ataków na firm spadła o 22%.

Spadek w miesiącach letnich jest tradycyjnie sezonowo silniejszy, ponieważ nie tylko pracownicy, ale również cyberprzestępcy biorą urlopy.