Newsy G DATA

Smartfony przydają nam się zarówno w codziennych czynnościach, jak i podczas letniego wypoczynku. Za pośrednictwem smartphone’a możemy przesyłać rodzinie i znajomym nasze zdjęcia z wakacji w czasie rzeczywistym. Czy jednak jest to na pewno bezpieczne? Do wysyłania zdjęć i filmików z reguły wykorzystujemy publiczne sieci WiFi w hotelach, na lotniskach i w restauracjach. Złodzieje danych […]

...O każdej porze roku rodzice stają przed dylematem – co kupić swoim milusińskim. Okazji do obdarowywania z pewnością znajdziemy więcej niż pieniędzy w portfelu przed wypłatą. Dzieciaki mają swoich ulubieńców, co w pewien sposób ułatwia wybór. Niemniej w przypadku elektronicznych zabawek rodzice powinni zachować wyjątkową ostrożność, ponieważ czasami są one bardziej inteligentne aniżeli mogłoby się […]

...Naukowcy odkryli, że stacjonarny nadajnik wykorzystywany przez pewien typ rozrusznika posiada luki bezpieczeństwa, do których można uzyskać zdalny dostęp. Producent udostępnił nową wersję oprogramowania pozwalającą naprawić usterkę, zaś FDA (Agencja ds. Żywności i Leków) poinformował pacjentów oraz lekarzy o konieczności aktualizacji softwaru. Luki w sprzęcie medycznym istnieją już od jakiegoś czasu Komunikacja pomiędzy urządzeniami staje […]

...Obecnie każda firma, bez względu na sektor gospodarki, czy swoją wielkość wykorzystuje rozmaite systemy IT. Nie jest to już jedynie kwestia wygody dla samej firmy i ich klientów, ale konieczność. Od systemu rezerwacji hotelowych, po rezerwacje i zakup biletów lotniczych. Jesteśmy już przyzwyczajeni do ataków cyberprzestępców na banki, portale społecznościowe. Tym razem ataki zostały skierowane […]

...Kilka dni temu niemiecki rząd poinformował poprzez Federalną Agencję ds. Sieci, że popularna zabawka – lalka My Friend Cayla – jest poważnym zagrożeniem dla naszej prywatności i bezpieczeństwa. Lalka została wyposażona w kamery, mikrofony i łączy się z Internetem za pomocą dedykowanej aplikacji na smartfony. W jaki sposób działa lalka? Dziecko zadaje lalce pytanie, które […]

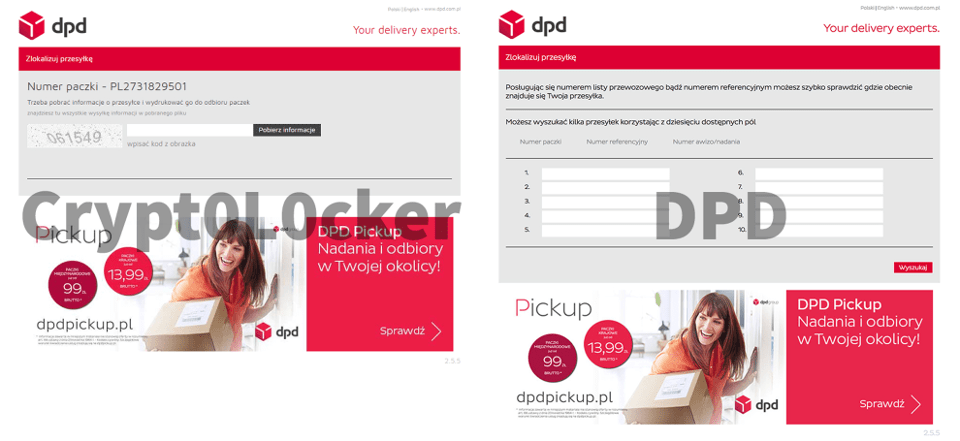

...Do ekspertów z G DATA Security Labs trafiła nowa, mało innowacyjna, kampania spamowa dystrybuująca zagrożenie szyfrujące o nazwie Crypt0L0cker. Jeżeli nie czekacie na kuriera, a otrzymaliście informacje o próbie doręczenia przesyłki wzmóżcie swoją czujność. Zawsze warto stosować się także do zasad bezpieczeństwa, które znajdziecie na końcu tego wpisu. Spam jest bardzo podobny do tego używanego […]

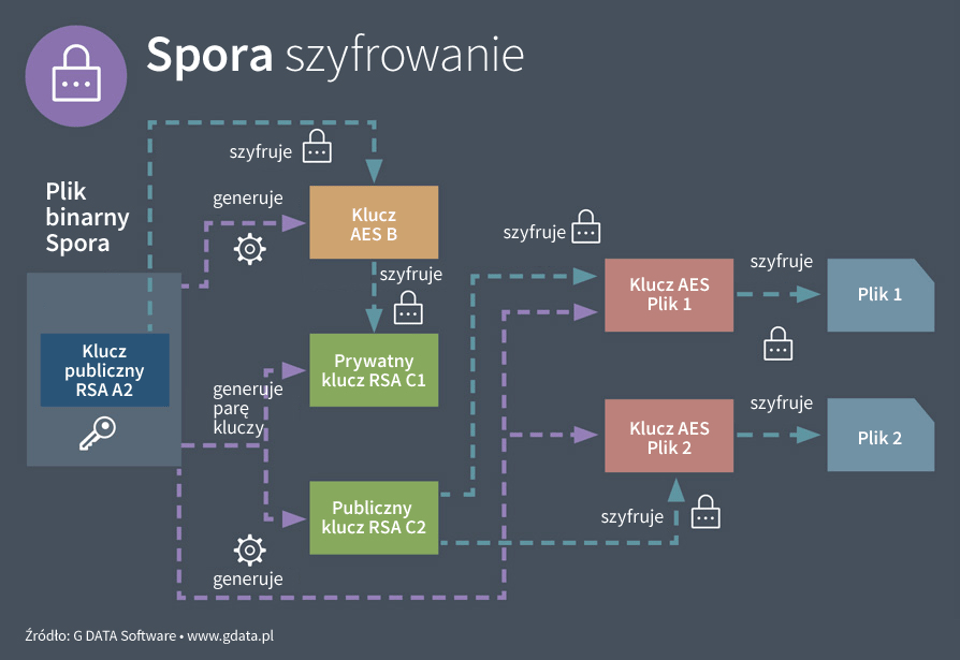

...Na początku stycznia 2017 roku G DATA odkryła nowe typ złośliwego oprogramowania o nazwie SPORA. Świat cyberprzestępców, tak jak wszystko wokół nas zmienia się i ewoluuje. Jak twierdzą eksperci SPORA, ze względu na swoje techniczne zaawansowanie może stać się następcą słynnego wirusa Locky. W jaki sposób dochodzi do infekcji i czym wyróżnia się SPORA?Tym razem […]

...Nieszablonowe zagrożenie z ciekawą metodą monetyzacji – więcej zaszyfrowanych plików to większy okup! Spora rozprzestrzenia się za pośrednictwem urządzeń USB, podobnie jak Gamarue czy Dinihou, szyfrując pliki na zainfekowanym komputerze. Przedstawiamy sposób w jaki szkodnik zaraża system oraz szyfruje zasoby, a także w niespotykany do tej pory sposób wymusza okupu. Załącznik pocztowy HTA – pospolity […]

...W sieci pojawia się coraz więcej nieoficjalnych sklepów z aplikacjami na Androida. Można w nich znaleźć wiele prawdziwych, darmowych perełek. Niestety, istnieje też ryzyko, że wśród nich znajdą się złośliwe programy takie jak Gooligan. Najnowsze analizy sporządzone przez firmę Checkpoint pokazują, iż Gooligan atakuje smartfony pracujące pod nadzorem starszej wersji Androida. Wirus, aby uzyskać dostęp […]

...Jak wynika z doniesień mediów coraz częściej ofiarą cyberataków stają się wielkie koncerny, takie jak np. ThyssenKrupp. Przypadek firmy ThyssenKrupp pokazuje, że atak ukierunkowany na sieć pozostawał niewykryty przez 90-120 dni od infiltracji. Dział bezpieczeństwa ThyssenKrupp wykazał się całkiem dużą skutecznością. Inne przykłady pokazują, że zaawansowane programy szpiegowskie, które zainfekowały systemy w dużych korporacjach, są […]

...