Newsy G DATA

Radzenie sobie w sytuacjach kryzysowych staje się coraz ważniejsze, a przypadki naruszenia danych oraz przestojów w funkcjonowaniu, spędzają sen z powiek coraz większej liczbie firm. Ponadto postępowanie w sytuacjach kryzysowych często nie jest wystarczająco skuteczne, czy efektywne. W niniejszym artykule przedstawimy korzyści wynikające ze stosowania odpowiedniej strategii postępowania w sytuacjach kryzysowych oraz rozważymy kilka kwestii, […]

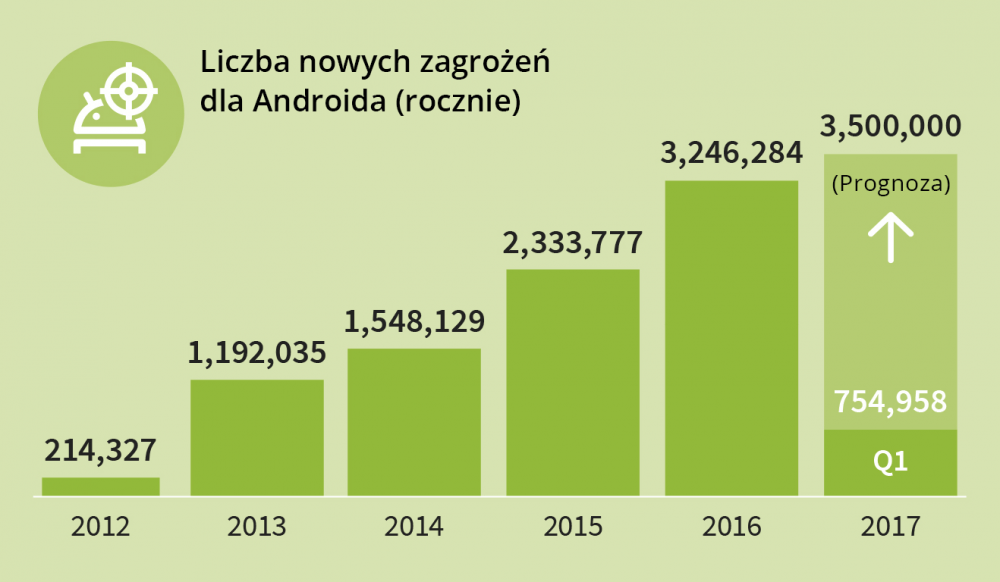

...2017-06-03 13:08:31 Około 72% użytkowników smartphone’ów na całym świecie korzysta z urządzeń z systemem operacyjnym Android (źródło: Statcounter). W pierwszym kwartale 2017 roku specjaliści od bezpieczeństwa G DATA odkryli ponad 750 000 złośliwych aplikacji dla popularnego systemu operacyjnego firmy Google. Liczby pokazują rosnącą skalę zagrożenia. Kwestie bezpieczeństwa dotyczą w szczególności urządzeń pochodzących od zewnętrznych dostawców. […]

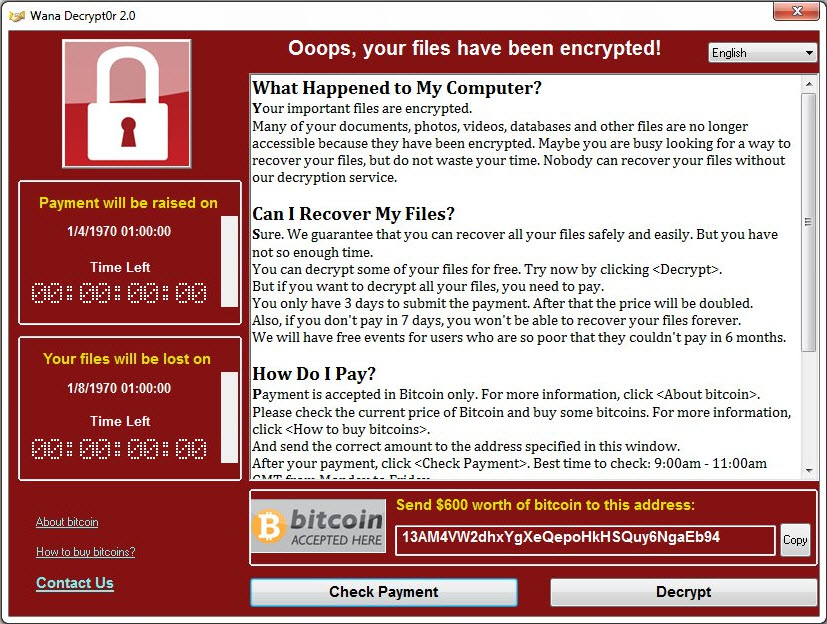

...WannaCry trzymał nas wszystkich w napięciu przed długi czas. Teraz przyszedł czas, by na chwilę obejrzeć się za siebie, przeanalizować go i przyjrzeć się jego szczególnym cechom. Przebłyski przeszłości Wszyscy jesteśmy świadomi, jak wyjątkowy był ostatni incydent, i to z kilku powodów. Liczba zainfekowanych komputerów osiągnęła na całym świecie około 200 000 (przyznajmy jednak, że […]

...2017-05-30 06:58:04 Firmy dotknięte tym zagrożeniem zalecają swoim pracownikom niezwłoczne wyłączanie komputerów. Atak najnowszej wersji złośliwego oprogramowania “WannaCry” zbiera żniwo w kilku krajach. Szybkość i siła ataku zaskoczyły wiele osób. Eksperci nie odkryli jak dotąd pochodzenia ataku, który w zaledwie trzy godziny objął 11 krajów. Do tej pory najbardziej ucierpiały Hiszpania i Rosja. Jak grom z […]

...2017-05-30 10:04:00 Cześć! Dziś przychodzimy z postem o jednych, z naszych ulubionych użytkowników internetu. Przed przeczytaniem posta zachęcamy do przymrużenia oka! 😉 Rodzaje użytkowników internetu: Jakie jeszcze typy internautów znacie? Pochwalcie się w komentarzach! Jesteśmy bardzo ciekawi :). A teraz czas na chwilę powagi. Powyższe wątki przedstawione w zabawnej formie powinny mimo wszystko zwrócić uwagę […]

...Około 72% użytkowników smartphone’ów na całym świecie korzysta z urządzeń z systemem operacyjnym Android (źródło: Statcounter). W pierwszym kwartale 2017 roku specjaliści od bezpieczeństwa G DATA odkryli ponad 750 000 złośliwych aplikacji dla popularnego systemu operacyjnego firmy Google. Liczby pokazują rosnącą skalę zagrożenia. Kwestie bezpieczeństwa dotyczą w szczególności urządzeń pochodzących od zewnętrznych dostawców. Aktualizacje pojawiają […]

...Złośliwe oprogramowanie typu ransomware jest powszechnie uznawane za stosunkowo nowe zjawisko, co wydaje się logiczne, bo jego gwałtowny rozwój można było zaobserwować na przestrzeni ostatnich trzech lat. Tak naprawdę powinniśmy jednak sięgnąć wstecz dużo dalej, niż nam się wydaje. Zapraszamy do lektury ciekawego case study, przestawionego przez Eddy’ego Willemsa. Cofnijmy się do początku grudnia 1989 […]

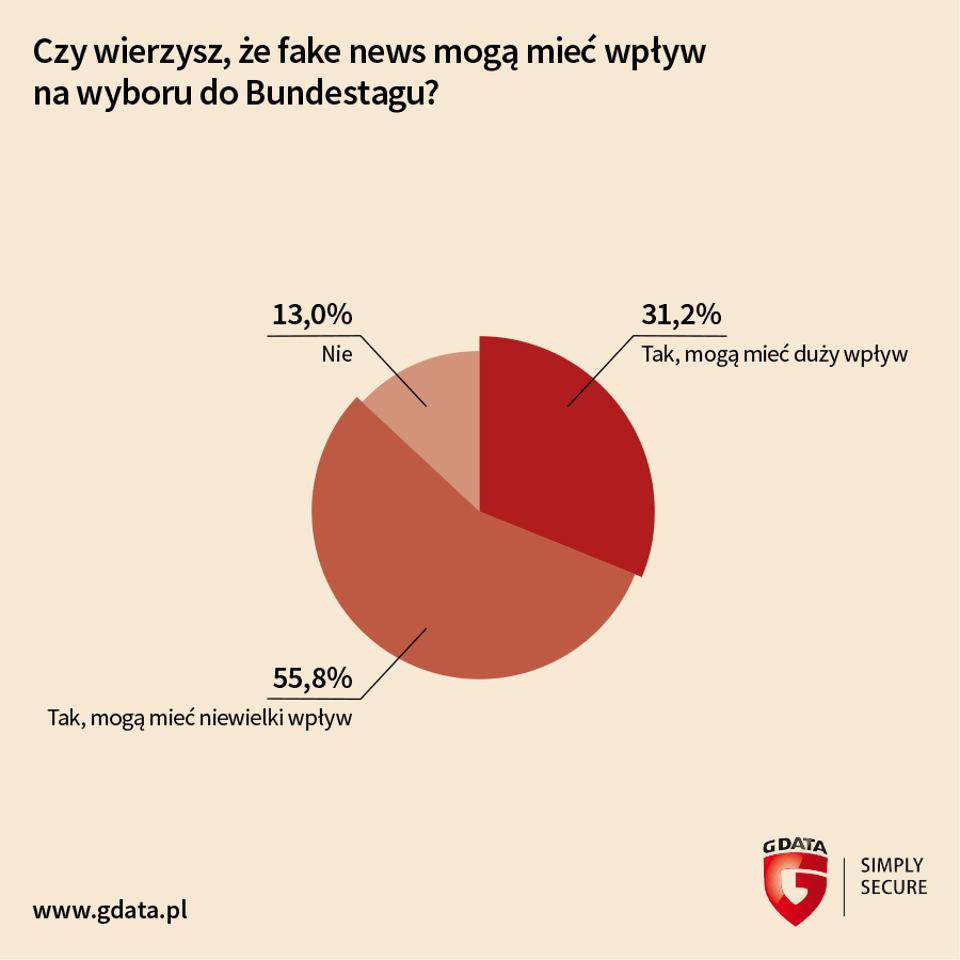

...Ostatnie miesiące dostarczały nam nie tylko emocji politycznych, których byliśmy świadkiem w trakcie wyborów w USA i Francji, a nie długo zainteresowanie całej Europy padnie na wybory niemieckie. Emocje i setki spiskowych teorii dotyczą również możliwości wpływania na wyniki wyborów przez grupy hakerskie. Obojętnie czy działają one same czy na zlecenie innych państw. Fakt jest niezaprzeczalny […]

...Eksperci zajmujący się cyber bezpieczeństwem od dawna wskazują na uważne przyglądanie się adresom www stron internetowych, których używamy. Bardzo często przestępcy podszywali się pod znane strony, między innymi banków, firm kurierskich. Do tej pory wyróżnikiem była tzw. „zielona kłódka”, która potwierdzała autentyczność witryny. Chińscy eksperci wykryli atak typu phishing, który nie jest możliwy do wykrycia […]

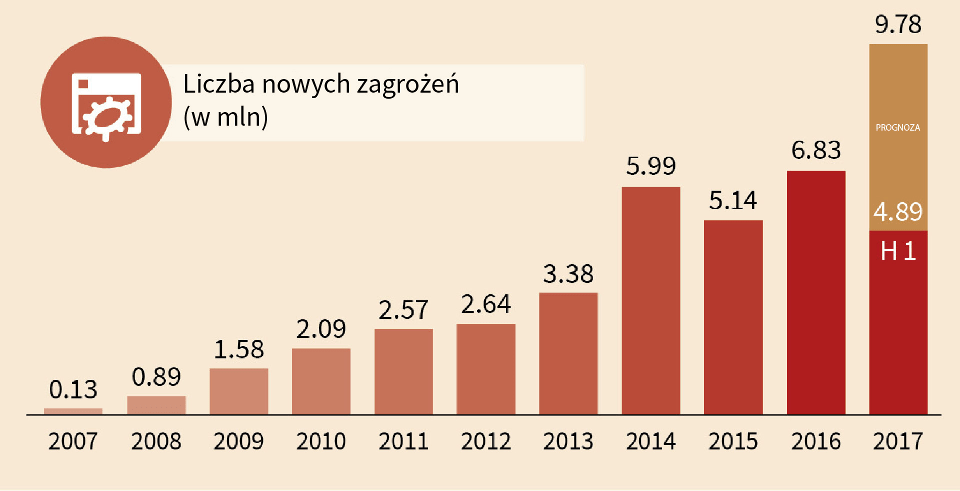

...Eksperci firmy G DATA Software przygotowali nowy raport zagrożeń czyhających w internecie. Zgodnie z wcześniejszymi przewidywaniami liczba wirusów i złośliwego oprogramowania dynamicznie się zwiększa. – W pierwszym kwartale 2017 roku odkryliśmy 1,8 mln nowych typów wirusów i szkodliwego oprogramowan– mówi Łukasz Nowatkowski Dyrektor IT G DATA Software – Można powiedzieć, że liczba nowych zagrożeń jest […]

...