Newsy G DATA

Wiele osób wykorzystuje wiosenne porządki do przywrócenia blasku swoim mieszkaniom. Warto zadbać również o wiosenne porządki, ale w „wersji cyfrowej”. Zaliczają się do nich: oczyszczanie twardych dysków, instalowanie dostępnych programów oraz aktualizacje systemu operacyjnego i rozwiązań dotyczących bezpieczeństwa (chroniącymi przed zagrożeniami internetowymi). A od czego zacząć? G DATA Wam podpowie! Poniżej 8 porad, jak podnieść […]

...Eksperci ds. bezpieczeństwo z Palo Alto w Kalifornii trafili na trop hakerów, którzy atakowali nagrywarki cyfrowe za pomocą botnetu Amnesia. Atak miał dwa cele: – To kolejny przykład ataku na urządzenia, które jeszcze do niedawna nie były celem przestępców – mówi Łukasz Nowatkowski Dyrektor IT G DATA Software – Obecne działania hakerów były już przez […]

...Wielu respondentów biorących udział w niedawnym badaniu wyraziło zaufanie wobec stosowanych przez nich strategii cyberbezpieczeństwa. Jeśli jednak spojrzeć na skalę niedawnych przypadków naruszenia bezpieczeństwa danych, zaufanie to wydaje się nie mieć odzwierciedlenia w rzeczywistości. Na szczęście jeszcze nie wszystko stracone: zarówno przedsiębiorstwa, jak i rządy państw zaczęły przykładać większą wagę do tego zagadnienia, a świadomość […]

...W ostatnich miesiącach byliśmy wielokrotnie ostrzegani przed korzystaniem z publicznych sieci wi-fi. Do niedawna tego typu działanie było niezwykle niebezpieczne, ponieważ mogliśmy łatwo stać się łupem cyberprzestępców. Wysyłane przez nas dane, hasła, transakcje on-line nie były bezpieczne. W szczególności na atak narażeni byli użytkownicy telefonów komórkowych. – Każdy z użytkowników mógł oczywiście zainstalować oprogramowanie antywirusowe przeznaczone […]

...Ostatnimi czasy w Internecie było głośno o firmie, która oferowała ochronę przed Zero-day exploit, a w praktyce miała eksponować lukę w systemie Windows, która pozwalała atakującym na przekształcenie antywirusów w złośliwe oprogramowanie. W związku z tym, wśród internautów zrodziło się wiele niepewności. Jednak, gdy przyjrzymy się tej kwestii z bliska, widzimy, że nie ma powodu […]

...Wielu użytkowników serwisu Twitter znalazło na swoich kontach dość nieoczekiwane tweety. Jak się okazuje, ich kont użyto do zamieszczenia wiadomości atakujących rządy Holandii i Niemiec. Nieznani sprawcy zdołali uzyskać dostęp do tysięcy kont za pośrednictwem zewnętrznej aplikacji analitycznej. Zaatakowali nie tylko zwykłych użytkowników W zeszłym miesiącu nieznani sprawcy złamali zabezpieczenia zewnętrznej usługi służącej do gromadzenia […]

...Producent Spiral Toys wprowadził na rynek zabawki firmowane marką „Cloud Pets”, które łączą się z Internetem. Zabawka transmituje do sieci zapisy rozmów pomiędzy rodzicami i dziećmi. Producent nie zastosował odpowiednich zabezpieczeń, co przyczyniło się do wycieku 800 tysięcy danych użytkowników. Fakt, że dostawcy usług głosowych przechowują zapisy dźwiękowe w Internecie nie jest żadną tajemnicą. Każdy […]

...Eksperci z G DATA – Eddy Willems oraz Ralf Benzmüller komentują najnowsze rewelacje Wikileaks. Tajne dokumenty CIA, opublikowane na Wikileaks, rzucają nowe światło na hakerską aktywność agencji w latach 2013-2016. Na jej celowniku znalazły się iPhone’y, urządzenia z systemem operacyjnym Android, a także inteligentne telewizory. Lista zawiera również dostawców systemów bezpieczeństwa chroniących urządzenia. Wiele wskazuje […]

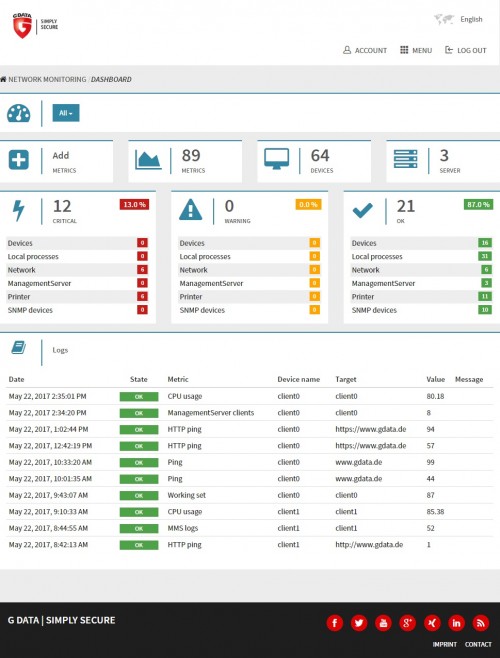

...Awarie systemów IT są zarówno kłopotliwe, jak i kosztowne. W przypadku firm mogą one szybko pociągać za sobą wysokie koszty, gdy zablokowany jest np. dostęp do sklepu internetowego. Temu wszystkiemu można jednak zapobiec. Dzięki usłudze monitoringu sieci od G DATA, administratorzy uzyskują podgląd całej infrastruktury IT i mogą szybko interweniować, gdy zauważą jakiekolwiek potencjalnie […]

...Alfred Hitchcock powiedział, że „Oczekiwanie na niebezpieczeństwo jest gorsze niż moment, gdy ono na człowieka spada”. Dlatego tak wiele osób skupia się na prewencji, nie zawsze biorąc pod uwagę, czy wszystkie podjęte przez nich kroki są rzeczywiście zasadne. Podobnie jest z zabezpieczeniem komputerów. Czy podwójny antywirus zwiększy bezpieczeństwo sprzętu? Odpowiadamy na to pytanie. Producenci rozwiązań […]

...