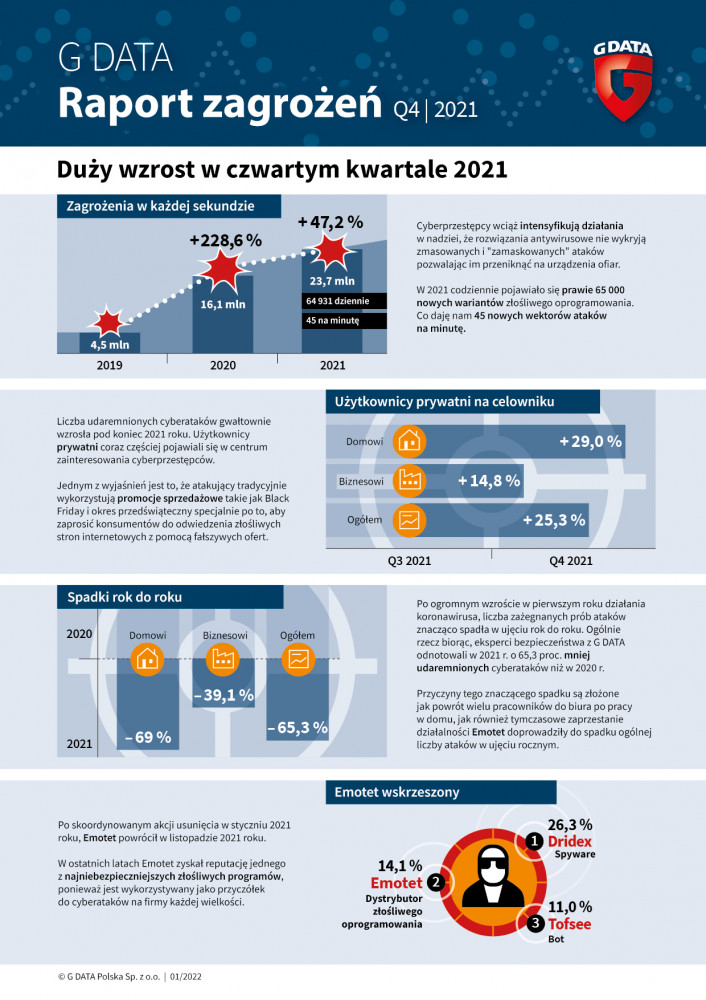

Eksperci ds. cyberbezpieczeństwa zidentyfikowali łącznie ponad 23 miliony różnych próbek złośliwego oprogramowania w ciągu 2021 roku!

Aktualny raport zagrożeń G DATA ponownie odnotowuje silny wzrost odpartych prób ataków na firmy i użytkowników prywatnych. Od trzeciego do czwartego kwartału 2021 roku liczba prób ataków wzrosła o 25 procent. Powrót Emoteta i poważne luki bezpieczeństwa w usługach sieciowych to tylko wierzchołek góry lodowej.

Liczba zażegnanych cyberataków ponownie gwałtownie wzrosła pod koniec 2021 roku. Eksperci z G DATA odnotowali w czwartym kwartale 2021 r. wzrost o ponad 25% w porównaniu z poprzednim okresem. Użytkownicy prywatni coraz częściej pojawiali się w centrum zainteresowania cyberprzestępców. Liczba zażegnanych ataków wzrosła o 29%, podczas gdy wzrost dla klientów biznesowych wyniósł tylko 15 procent. Jednym z wyjaśnień jest to, że atakujący tradycyjnie wykorzystują promocje sprzedażowe takie jak Black Friday i okres przedświąteczny specjalnie po to, aby zaprosić konsumentów do odwiedzenia złośliwych stron internetowych z pomocą fałszywych ofert.

Wzrost pod koniec roku nie jest zaskoczeniem. W szczególności powrót Emoteta jest wyraźnym sygnałem ostrzegawczym, że cyberprzestępcy w przyszłości ponownie zwiększą swoje wysiłki w zakresie ataków”. Ponadto, istnieją krytyczne luki w zabezpieczeniach, takie jak Hafnium czy Log4Shell, które stanowią zaproszenie dla atakujących. To właśnie w tym miejscu wzywa się firmy do przeprowadzenia audytu swoich systemów i uczynienia ich odpornymi na kryzys.”

Tim Berghoff

Specjalista ds. bezpieczeństwa w G DATA

Emotet – stary, ale jary

Po skoordynowanym akcji usunięcia w styczniu 2021 roku, Emotet powrócił w listopadzie 2021 roku. Analiza przeprowadzona przez G DATA po raz pierwszy zidentyfikowała więcej nowych wariantów tego złośliwego oprogramowania. W ostatnich latach Emotet zyskał reputację jednego z najniebezpieczniejszych złośliwych programów, ponieważ jest wykorzystywany jako przyczółek do cyberataków na firmy każdej wielkości. W przeszłości, po początkowej infekcji tym złośliwym oprogramowaniem często następowała próba wyłudzenia pieniędzy od wcześniej skompromitowanych firm za pomocą trojana szyfrującego. Spojrzenie na listę Malware Top 10 pokazuje, jak wielkie jest to zagrożenie. Mimo że Emotet był aktywny tylko przez trzy miesiące w roku (styczeń, listopad i grudzień), to złośliwe oprogramowanie zajmuje czołowe miejsce w rankingu.

Multum zagrożeń w każdej sekundzie

Poniższy wykres pokazuje jak wielkie jest wciąż zagrożenie cyberatakami. Eksperci ds. bezpieczeństwa zidentyfikowali w 2021 r. ponad 23,7 mln różnych próbek złośliwego oprogramowania. W porównaniu z rokiem 2020 jest to wzrost o ponad 47%, co pokazuje, że cyberprzestępcy nadal utrzymują wysokie tempo rozwoju i intensyfikacji swoich działań. Codziennie publikują prawie 65 000 nowych wariantów swojego złośliwego oprogramowania – to 45 nowych wektorów ataku na minutę – w nadziei, że rozwiązania antywirusowe nie wykryją „zamaskowanych” ataków i pozwolą im przeniknąć do komputera lub laptopa.

Co jest powodem spadku liczby udaremnionych prób ataków?

Po ogromnym wzroście w pierwszym roku działania koronawirusa, liczba zażegnanych prób ataków znacząco spadła w ujęciu rok do roku. Ogólnie rzecz biorąc, eksperci bezpieczeństwa z G DATA odnotowali w 2021 r. o 65,3 proc. mniej udaremnionych cyberataków niż w 2020 r. W przypadku użytkowników prywatnych próby ataków zostały zredukowane o 69 procent, a w przypadku klientów korporacyjnych o 39,1 procent. Przyczyny tego znaczącego spadku są złożone. Z jednej strony atakujący udoskonalili swoje metody i atakowali firmy za pośrednictwem niezabezpieczonego zdalnego dostępu lub luk w usługach publicznych z wykorzystaniem ataków takich jak Log4Shell. Jednak powrót wielu pracowników do biura po pracy w domu, jak również tymczasowe zaprzestanie działalności Emotet, również doprowadziły do spadku tej liczby.

Top 10 zagrożeń – starzy znajomi i nowe zagrożenia

W porównaniu z rokiem 2020 lista Top 10 zagrożeń uległa znacznym zmianom. Z jednej strony, pojawiło się wiele nowych rodzin szkodliwego oprogramowania – w sumie sześć z dziesięciu najczęściej występujących szczepów malware jest debiutantami na liście. Z drugiej strony, w tym rankingu reprezentowanych jest wiele różnych rodzajów złośliwego oprogramowania. Do niedawna trojany zdalnego dostępu zawsze stanowiły dużą część najczęstszych typów ataków. Jednym z wyjaśnień tego rankingu jest fakt, że osoby atakujące łączą ze sobą różne rodzaje szkodliwego oprogramowania w celu zwiększenia zysków. Na przykład, używają Emoteta jako dystrybutora szkodliwego oprogramowania do początkowej infekcji, pozyskują dane z firmy za pomocą Dridexa, a następnie szyfrują systemy za pomocą oprogramowania ransomware takiego jak Shade.

| Pozycja | Nazwa | % | Typ |

| 1 (9) | Dridex | 26,3 | spyware |

| 2 (1) | Emotet | 14,1 | dystrybutor złośliwego oprogramowania |

| 3 (-) | Tofsee | 11,0 | bot |

| 4 (-) | Bodelph | 6,3 | backdoor |

| 5 (6) | Trickbot | 6,0 | dystrybutor złośliwego oprogramowania |

| 6 (-) | Bladabindi | 5,1 | trojan zdalnego dostępu (RAT) |

| 7 (-) | Shade | 5,1 | ransomware |

| 8 (-) | BlackShades | 5,0 | trojan zdalnego dostępu (RAT) |

| 9 (7) | AgentTesla | 4,6 | spyware |

| 10 (-) | Pistolar | 4,3 | dropper |

| W nawiasach podano pozycję z poprzedniego roku | |||

Powrót Emoteta i luki w systemach dostępnych z sieci to tylko dwa z niezliczonych wyzwań, z którymi firmy będą musiały się zmierzyć w tym roku. Menedżerowie muszą stawić czoła rzeczywistości i przygotować się na wypadek awarii IT – tak samo jak muszą mieć plany awaryjne na wypadek pożaru. Prawdopodobieństwo padnięcia ofiarą cyberataku jest zdecydowanie większe niż pożaru w biurze. A ci, którzy się na to przygotują, są również w stanie działać w najgorszym scenariuszu i szybciej wracają do działania.

Tim Berghoff

Specjalista ds. bezpieczeństwa w G DATA