Analitycy G DATA zwracają uwagę na nową falę ataków.

Specjaliści z G DATA SecurityLabs ostrzegają przed aktualną falą ataków z wykorzystaniem trojana zdalnego dostępu (RAT) NetWire. Cyberprzestępcy by dotrzeć do swoich ofiar masowo rozsyłają wiadomości spamowe z zainfekowanymi dokumentami Excel. Po udanej infekcji hakerzy mahą pełny dostęp do systemu nad którym przejmują kontrolę administracyjną jednocześnie uzyskując dostęp do danych osobowych i haseł zapisanych na komputerze. Uspokajamy. Klienci G DATA są odpowiednio chronieni przed opisywanym rodzajem ataku.

Trojan zdalnego dostępu (RAT) NetWire stał się ostatnio bardzo aktywny i atakuje systemy Windows na całym świecie. Szkodliwe oprogramowanie jest szeroko rozpowszechnione i znane na wśród cyberprzestępców, a tym samym wykorzystywane już od dłuższego czasu.

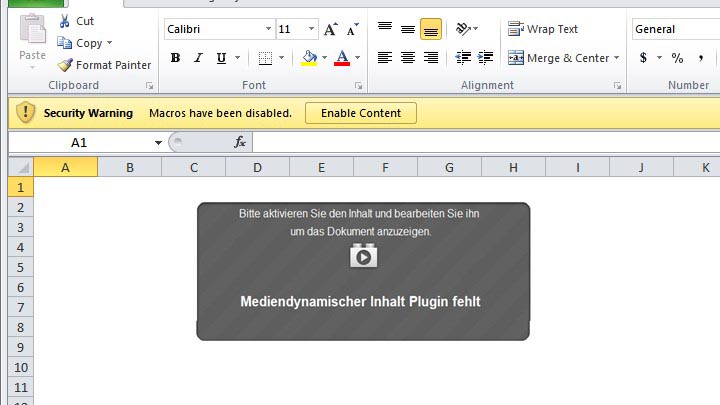

Użytkownicy powinni zachować szczególną ostrożność podczas odbierania wiadomości e-mail z załączonymi dokumentami Excel. Przestępcy używają obecnie tej metody do rozpowszechniania trojana zdalnego dostępu o nazwie NetWire. Po otwarciu pliku PowerShell aktywuje i ponownie ładuje dodatkowe dwa pliki za pomocą paste.ee. Jednym z plików jest .NET DLL, który wykonuje drugi plik NetWire, wykorzystując metodę „wstrzykiwania”. Przestępcy mogą następnie używać NetWire do zdalnej kontroli i szpiegowania zainfekowanego komputera. Użytkownicy G DATA są dobrze chronieni przed kampanią NetWire, jeśli zainstalowali oprogramowanie antywirusowe i regularnie aktualizują aktualizacje. Nasze technologie Beast i DeepRay wykrywają to złośliwe oprogramowanie.

Karsten Hahn

Analityk wirusów

Jak działa szczur?

Korzystając z Trojanów zdalnego dostęp (z ang. RAT – szczur) takich jak NetWire kryminaliści przejmują całkowitą kontrolę nad zainfekowanym urządzeniem z systemem Windows. Ofiara nie zauważa żadnych zmian w funkcjonowaniu urządzenia, dlatego trojan może siać spustoszenie bez zwracania na siebie uwagi. Przykładowo hakerzy mogą wykradać hasła i dane lub kasować konkretne pliki. Tak zdobyte informacje mogą zostać spieniężone na podziemnych forach pełnych ofert sprzedaży danych dostępowych do bankowości online i osób zainteresowanych ich kupnem.

Hakerzy korzystają ze skryptu PowerShell do inicjacji działania NetWire. Powershell jest elementem usług Microsoft Windows i dość często jest wykorzystywany np. przez działy IT w firmach do automatyzacji pewnych procesów. Jeżeli nie wykorzystujesz możliwości, które oferuje Powershell możesz go dezaktywować. Taką możliwość znajdziesz w ustawieniach systemu Windows.

Jak zabezpieczyć się przed takim atakiem?

Najlepszym sposobem na zabezpieczenie przeciwko tego typu atakiem jest wyposażenie się w system antywirusowy, który posiada technologie wykrywające niebezpieczne oprogramowanie na wczesnym etapie. Antywirus G DATA analizuje kod takiego zagrożenia i od razu blokuje wszystkie jego działania. Wykorzystujemy do tego sztuczną inteligencję oraz kontrolę zachowania niebezpiecznego oprogramowania. Działa zarówno na systemach Windows, jak i MAC. Jak możesz się chronić przed Trojan NetWire? Jeśli nie korzystasz z Microsoft Powershell, to możesz wejść w Panel sterowania, następnie wybierz Programy i funkcje. Przejdź do włącz lub wyłącz funkcje systemu Windows, po tym znajdź na liście PowerShell i wyłącz jego funkcje. Jeśli jednak korzystasz z tej funkcjonalności systemu, to weryfikuj dokładnie wiadomości e-mali z załącznikami, które stanowią pliki Excel. Zwróć uwagę na nadawcę, wygląd wiadomości. Jeśli wiadomość nie wzbudziła Twoich podejrzeń, ale obawiasz się, że plik może być zawirusowany, to zrezygnuj z pobierania załącznika. Jedynym sposobem na bezpieczeństwo w takiej sytuacji jest posiadanie odpowiedniego oprogramowania. Chcesz sprawdzić działanie Antywirusa G DATA w sytuacji, gdy otrzymałeś podejrzanego maila, ale nie chcesz ignorować załącznika? Sprawdź wersję próbną naszego systemu i przekonaj się o jego skuteczności. Przetestuj nasze oprogramowanie, które wykorzystuje najnowocześniejsze zabezpieczenie i sprawdź jak sprawnie ochroni Twój komputer oraz wszystkie dane, jakie posiadasz.