Zorganizowana akcja likwidacji botnetu Emotet osiągnęła swój cel. Obecnie aktywność tego zagrożenia jest minimalna. Firmy powinny skorzystać z chwili wytchnienia i zacząć działać.

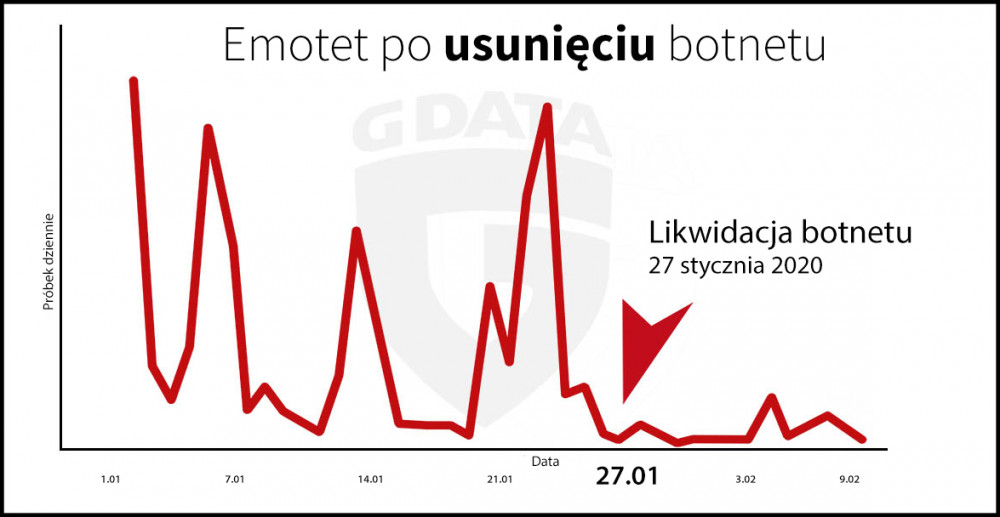

Jak pokazuje to aktualna analiza przeprowadzona przez G DATA CyberDefense od czasu skoordynowanej międzynarodowej akcji eliminacji botnetu Emotet, jego serwery zarządzające pozostają sparaliżowane. Akcja organów ścigania z kilku państw sprzed dwóch tygodni wywołała poruszenie na całym świecie. Pracownicy G DATA od lat dokładnie monitorują aktywność Emotet w sieci, aby jak najlepiej chronić swoich użytkowników.

Jak pokazują nasze najnowsze statystyki zagrożeń, likwidacja Emotet to wielki sukces w walce ze zorganizowaną cyberprzestępczością. Uniwersalna broń międzynarodowych hakerów pozbawiona została zębów.

Tim Berghoff

Specjalista ds. bezpieczeństwa w G DATA

Emotet był jedną z najbardziej aktywnych rodzin szkodliwego oprogramowania – w zeszłym roku G DATA zidentyfikowała ponad 800 000 wersji tego szkodnika. Jednak od 27 stycznia 2021 r. aktywność spadła prawie do zera. Zidentyfikowane od tego momentu próbki pochodzą z wymiany między firmami z branży bezpieczeństwa sieciowego. W związku z tym nowe infekcje Emotetem są obecnie raczej mało prawdopodobne.

Firmy powinny urządzić polowanie na Emoteta

W wielu firmach nadal istnieją ciche, jeszcze nieodkryte infekcje Emotet. Są one nadal niebezpieczne, ponieważ cyberprzestępcy mogą ich używać do instalowania innego złośliwego oprogramowania, takiego jak Trickbot lub Qbot. To złośliwe oprogramowanie jest zwykle używane do szyfrowania wszystkich danych w sieci firmowej i żądania za ich odszyfrowanie okupu.

Administratorzy sieci firmowych powinny potraktować to zagrożenie poważnie i dokładnie sprawdzić swoją infrastrukturę. Dobrym punktem wyjścia jest ocena dzienników firewalla – w razie potrzeby z pomocą zewnętrzną. Do przeskanowania chronionych końcówek powinno się stosować rozwiązanie typu endpoint protection z zaimplementowaną technologią skanowania w trybie in-memory. Znacznie zwiększa to szanse wykrycia aktywnych infekcji w systemach operacyjnych.

Firmy powinny wykorzystać moment wytchnienia do intensywnego polowania na pozostałości Emotet. Każdy, kto ma cichą infekcję w sieci, nadal jest zagrożony. W szczególności w obecnej sytuacji gospodarczej prawie żadna firma nie może sobie pozwolić na atak ransomware i spowodowane tym przestoje.

Tim Berghoff

Specjalista ds. bezpieczeństwa w G DATA

Emotet jest szczególnie niebezpieczny, ponieważ złośliwe oprogramowanie rozprzestrzeniało się poprzez e-maile phishingowe wykorzystujące istniejące już konwersacje. Używał skrzynek pocztowych już zainfekowanych ofiar, aby odpowiadać na istniejące rozmowy. Ponadto złośliwe oprogramowanie jest w stanie odczytywać hasła przechowywane w przeglądarce i wykorzystać te informacje do dalszych ataków.

Więcej informacji o Emotet możesz znaleźć na naszej stronie:

Ostrzegamy przed nową falą spamu – Emotet wraca z nową siłą!