Gwałtownie rośnie liczba ataków na firmy

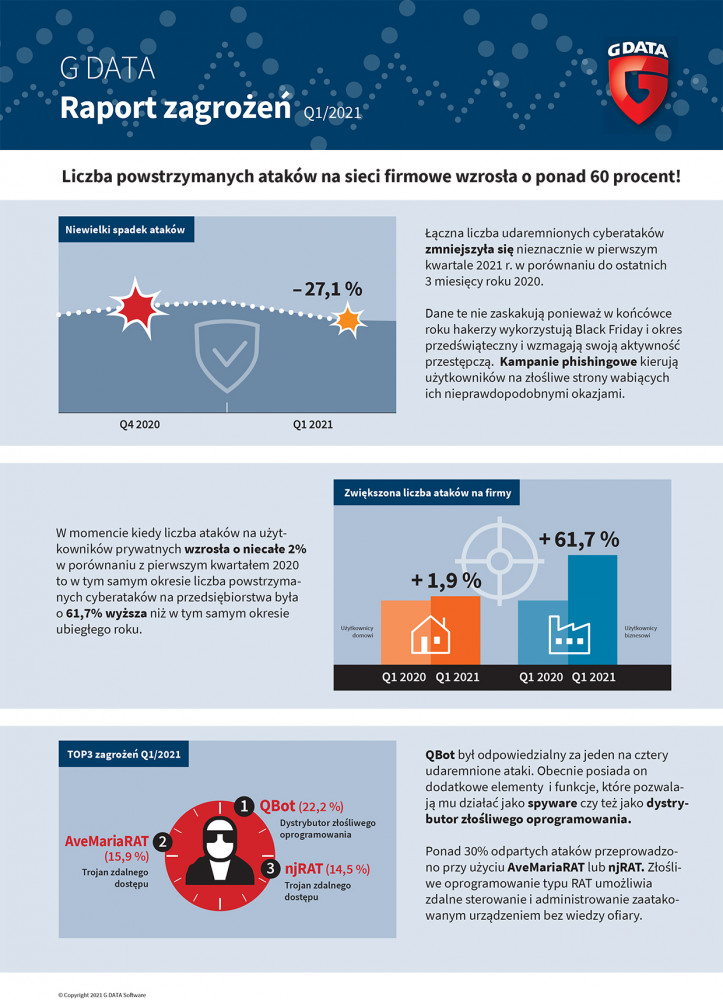

Najnowszy raport o zagrożeniach od specjalistów G DATA pokazuje, że cyberprzestępcy znaleźli już następcę Emoteta – Qbota. Szkodnik był odpowiedzialny za jeden na cztery udaremnione ataki. Dane pokazują, że w pierwszym kwartale firmy były szczególnym celem dla cyberprzestępców. Tylko w ciągu ostatniego roku liczba powstrzymanych ataków na sieci firmowe wzrosła o ponad 60 procent!

Najnowszy raport zagrożeń od G DATA CyberDefense pokazuje, że cyberprzestępcy jeszcze silniej ukierunkowali swoje ataki na firmy. W momencie kiedy liczba ataków na użytkowników prywatnych wzrosła o niecałe 2% w porównaniu z pierwszym kwartałem 2020 r. to w tym samym okresie liczba powstrzymanych cyberataków na przedsiębiorstwa była o 61,7% wyższa niż w tym samym okresie ubiegłego roku. W badanym okresie zarejestrowaliśmy również liczne ataki na serwery Exchange, które spowodowały – i będą nadal powodować – poważne problemy dla wielu firm.

W drugim roku pandemii koronawirusa firmy wciąż mają dużo do nadrobienia, jeśli chodzi o zabezpieczenie swojej infrastruktury. Aktualna sytuacja związana z pracą zdalną trafia na podatny cyberprzestępczy grunt, a hakerzy starają się czerpać z tego jak najwięcej korzyści. Ostatecznie menedżerowie odpowiedzialni za IT muszą działać i zastąpić pospiesznie wdrażane prowizoryczne rozwiązania pracy zdalnej bezpieczną infrastrukturą IT.

Tim Berghoff

Specjalista ds. bezpieczeństwa w G DATA

Kiedy pod koniec stycznia tego roku infrastruktura Emotet została zamknięta w ramach skoordynowanej akcji służb na całym świecie, szybko pojawiło pytanie – które złośliwe oprogramowanie zastąpi uniwersalną broń hakerów? Odpowiedź brzmi Qbot.

Aktualne dane pokazują, że Qbot bierze udział w 22% wszystkich powstrzymanych ataków. Szkodnik ten, pierwotnie trojan bankowy, był stopniowo rozwijany przez swoich twórców. Obecnie posiada on dodatkowe elementy i funkcje, które pozwalają mu działać jako spyware czy też jako dystrybutor złośliwego oprogramowania. Przestępcy wykorzystują istniejące rozmowy w korespondencji mailowej ofiary i dodają nową wiadomość zawierającą odsyłacz do zaatakowanej witryny zawierającej archiwum .zip. Następnie Qbot pobiera ten plik i instaluje złośliwe oprogramowanie na komputerze.

Ataki stają się coraz bardziej profesjonalne

Oprócz Qbota aktywna jest obecnie zauważalna liczba trojanów dostępu zdalnego (RAT). Ponad 30% odpartych ataków przeprowadzono przy użyciu AveMariaRAT lub njRAT. Złośliwe oprogramowanie typu RAT umożliwia zdalne sterowanie i administrowanie zaatakowanym urządzeniem bez wiedzy ofiary. Atakujący mogą między innymi przeglądać pulpit, rejestrować naciśnięcia klawiszy, uzyskiwać dostęp do kamery, kraść dane logowania przechowywane w przeglądarkach lub przesyłać i pobierać pliki.

Obecne kampanie RAT pokazują, że trend zmierza w kierunku coraz bardziej profesjonalnych cyberataków. Przestępcy coraz częściej działają na zasadzie podziału pracy i łączą poszczególne komponenty w modułowy łańcuch infekcji i sprzedają je w modelu z malware-as-a-service. Szczegółowa analiza kampanii przeprowadzona przez grupę Aggah pokazuje, że hakerzy próbują dezaktywować mechanizmy ochrony i wykrywania na atakowanej maszynie po aktywowaniu przez użytkownika złośliwego makra w wiadomości phishingowej. Początkowy skrypt sprawdza, które rozwiązanie do ochrony punktów końcowych jest zainstalowane w systemie, a następnie wybiera odpowiedni skrypt, aby oszukać rozwiązanie antywirusowe.

Obecnie, bardziej niż kiedykolwiek, firmy muszą zwracać uwagę na czynnik ludzki w bezpieczeństwie IT. Sytuacja związana z pracą zdalną i pandemia wystawiły pracowników na stres, czyniąc ich bardziej podatnymi na próby ataków. Ze względu na bliskość między pracą, a życiem prywatnym wielu pracowników jest mniej czujnych niż byliby pracując w biurze. Prawdopodobieństwo kliknięcia w fałszywą wiadomość e-mail zdecydowanie wzrasta.

Tim Berghoff

Specjalista ds. bezpieczeństwa w G DATA