Bankowość internetowa, konto Google, usługi Apple, cyfrowy dowód osobisty – uwierzytelnianie dwuskładnikowe jest już niezbędne w wielu dziedzinach. Jak działa dwuetapowe uwierzytelnianie? Czy jest bezpieczne? Poniższy artykuł zawiera krótkie omówienie tzw. 2FA.

Jak działa uwierzytelnianie dwuskładnikowe?

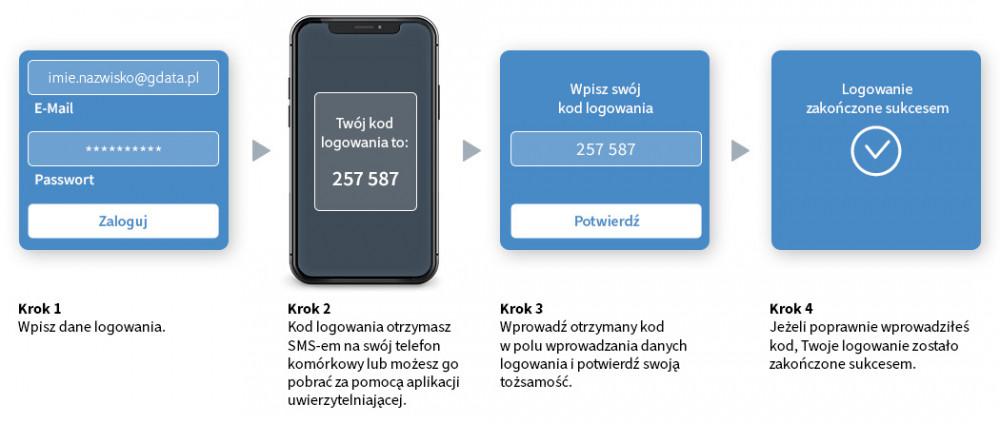

O uwierzytelnianiu dwuskładnikowym mówimy wtedy, gdy do potwierdzenia tożsamości podczas logowania na konto internetowe jest potrzebne nie tylko hasło. Uzyskanie dostępu następuje dopiero po podaniu ustalonego hasła, a następnie potwierdzeniu próby logowania, np. losowo wygenerowanym kodem w drugim zapytaniu. Podobnie jak w przypadku listy TAN, dostęp do konta jest zabezpieczony czymś więcej niż tylko hasłem.

Drugi etap 2FA nie jest jednak zabezpieczony poprzez stałą listę, którą otrzymujemy raz w roku, ale poprzez urządzenie zewnętrzne – w większości przypadków własnym smartfonem. Potrzebne do drugiego kroku logowania kody jednorazowe szybko i łatwo można wygenerować za pomocą aplikacji uwierzytelniania lub poprzez SMS.

Co to jest uwierzytelnianie wieloskładnikowe?

W użyciu jest kilka terminów dotyczących uwierzytelniania dwuskładnikowego. Oprócz 2FA, istnieje również uwierzytelnianie wieloskładnikowe. Zasada pozostaje wszędzie taka sama – bezpieczeństwo Twoich kont internetowych zwiększa się, dzięki (przynajmniej) jednemu dodatkowemu krokowi uwierzytelniania.

Nowy kod logowania co minutę

Wielu dostawców ma już własne aplikacje uwierzytelniające. Aplikacje Google czy Microsoft generują co minutę kod, który podczas logowania musi być wprowadzony w określonym oknie czasowym. Ponieważ tylko Ty masz teraz dostęp do tego losowego kodu, zwiększa to ogromnie bezpieczeństwo Twoich kont internetowych. Szczególnie ważne dla Twojego bezpieczeństwa: te sekwencje numerów nigdy nie są zapisywane i zmieniają się co minutę.

Coraz więcej usług internetowych zapewnia bezpieczeństwo Twoich kont dzięki dwuskładnikowemu uwierzytelnianiu – w przypadku szczególnie wrażliwych treści, na przykład internetowego konta bankowego, 2FA jest już obowiązkowe. Aby korzystać z dwuskładnikowego uwierzytelniania dla swoich kont internetowych, należy zarejestrować swoje loginy w odpowiedniej aplikacji.

Diagram: Jak działa uwierzytelnianie dwuskładnikowe

Rodzaje uwierzytelniania dwuskładnikowego

Wiele banków korzysta obecnie z własnych aplikacji do uwierzytelniania, jak np. generator zdjęć Deutsche Banku. Uwierzytelnianie odbywa się poprzez funkcję aparatu fotograficznego w smartfonie. Przy każdym logowaniu generowany kod QR dostępu, który następnie należy zeskanować za pomocą telefonu komórkowego, aby uzyskać drugie hasło.

Inne banki stawiają na własne aplikacje, które działają podobnie jak Google Authenticator. Aplikacje te są chronione hasłem dla większego bezpieczeństwa i nie są powiązane z kontem e-mail czy innymi usługami. Rozpowszechniona jest także procedura ChipTAN, w której płatności muszą być autoryzowane nie tylko hasłem, ale także kartą EC i specjalnym czytnikiem.

Dlaczego konta są bardziej bezpieczne dzięki 2FA?

Jeśli używasz dwuskładnikowego uwierzytelniania do logowania, znacznie utrudniasz hakerom dostęp do swoich danych. Aby złamać Twoje konto, cyberprzestępcy musieliby:

• Znać dane logowania do konta (nazwa użytkownika i hasło).

• Posiadać smartfon i umieć go odblokować.

• Znać hasło do aplikacji uwierzytelniającej, aby uzyskać do niej dostęp.

Jest to dość trudne nawet dla profesjonalistów – ale nie niemożliwe!

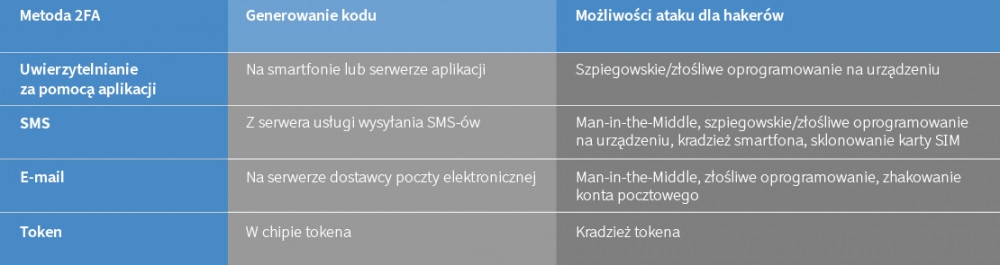

Uwaga: nie wszystkie uwierzytelnienia dwuskładnikowe są równie bezpieczne!

Niektórzy dostawcy nie polegają na zewnętrznej aplikacji uwierzytelniającej i mają własne metody uwierzytelniania dwuskładnikowego. Na przykład poprzez wysyłanie kodów pocztą elektroniczną lub potwierdzenie za pośrednictwem prywatnego konta na Facebooku. Jednak każde konto i usługa online może być już zagrożona w sytuacji kryzysowej. Jeśli przestępcy mają dostęp do Twojego konta, wystarczy kilka kliknięć, aby odczytali Twoje kody.

Radzimy nie korzystać z tego typu uwierzytelniania dwuskładnikowego, ponieważ niepotrzebnie rezygnujesz z kawałka kontroli. 2FA przez SMS jest nadal również powszechne i szybko powoduje ból głowy w przypadku utraty własnego telefonu komórkowego. Szczególnie jeśli nie jest zbyt dobrze zabezpieczony (np. kodem PIN do odblokowania urządzenia).

Jeszcze większe bezpieczeństwo dzięki tokenom

Inne generatory haseł jednorazowych, takie jak fizyczny token sprzętowy, oferują jeszcze większe bezpieczeństwo. W ciągu kilku chwil te urządzenia przypominające pamięć USB stają się Twoim własnym generatorem kodów 2FA. Odłączony od Internetu i poza zasięgiem Google i spółki, token ten znacznie zwiększa Twoje bezpieczeństwo. Aktywujesz go tylko wtedy, gdy naprawdę go potrzebujesz, a w innym przypadku przechowujesz go w bezpiecznym miejscu.

Porównanie uwierzytelniania dwuskładnikowego

Podsumowanie: Jak bezpieczne jest uwierzytelnianie dwuskładnikowe?

Krótka odpowiedź: Tak bezpieczne, jak osoba korzystająca z niego, zaprojektuje i zabezpieczy swoje środki uwierzytelniania dwuskładnikowego! Zasadniczo warto postawić na metody fizyczne (smartfon lub token sprzętowy) oraz jak najlepiej przechowywać i zabezpieczać przedmioty potrzebne do 2FA.

Jeśli korzystasz z wielu kont z uwierzytelnianiem dwuskładnikowym i większość z nich jest zabezpieczona aplikacją, np. Google Authenticator, powinieneś pomyśleć o zaopatrzeniu się w dedykowany do tego celu telefon komórkowy. Przechowuj ten telefon w bezpiecznym miejscu i chroń go za pomocą jak największej ilości zabezpieczeń:

• Skomplikowane układy zabezpieczające z wzorami lub długimi ciągami znaków

• Osobne hasła dla różnych aplikacji do uwierzytelniania dwuetapowego

• Nie klikaj na podejrzane linki w wiadomościach e-mail lub SMS (phishing)

• Przechowuj urządzenie w miejscu, które trudno znaleźć

Jeśli korzystasz z usług Google, powinieneś regularnie sprawdzać historię aktywności na swoim koncie. Zobaczysz tam nietypowe działania, takie jak próby logowania z nieznanych adresów IP lub zagranicznych urządzeń. W ten sposób można szybko zidentyfikować próby ataku lub uwierzytelnienia, które nie pochodzą od użytkownika.